Статистика по угрозам АСУ ТП в 2025 году

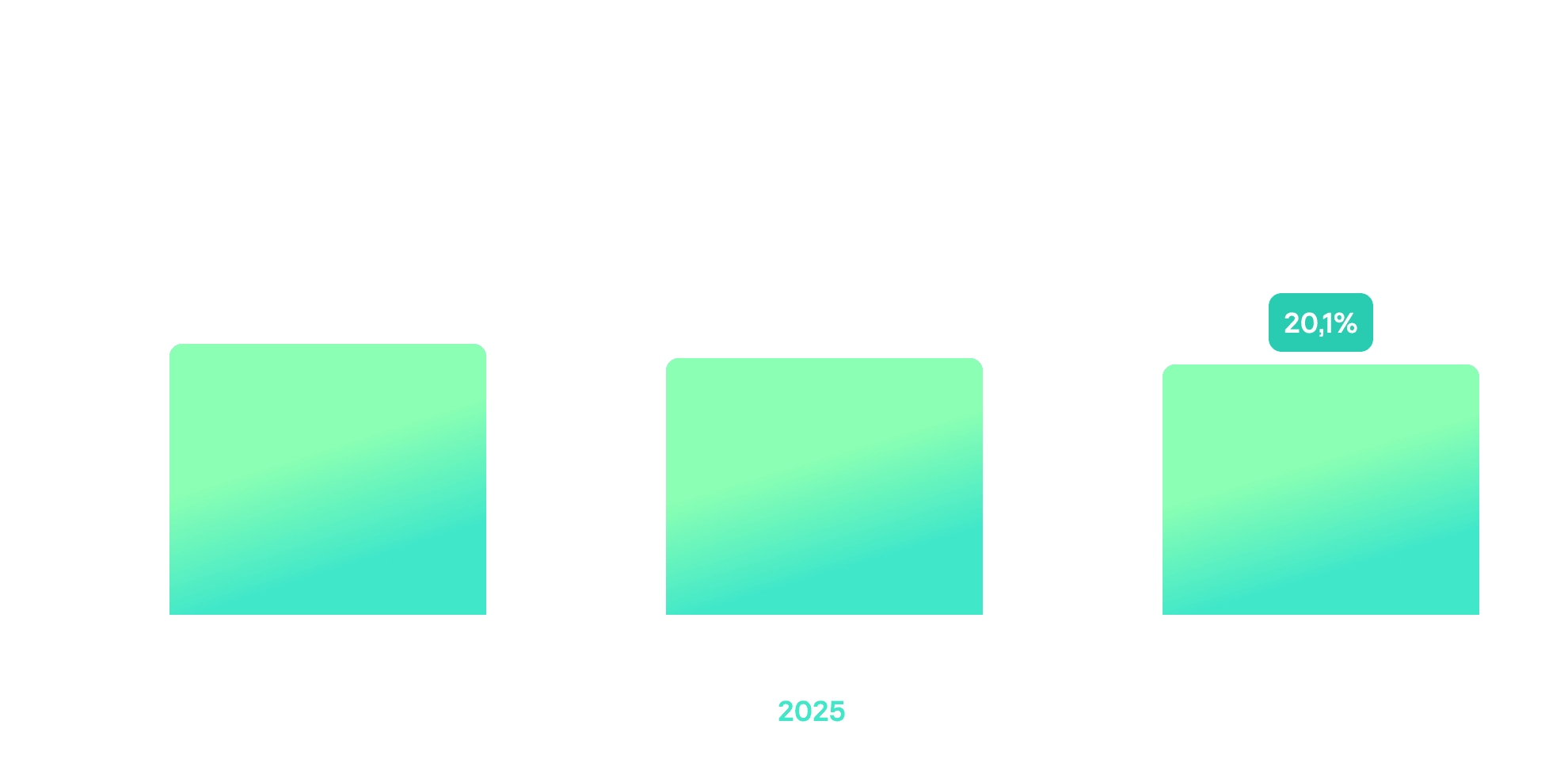

В первом квартале 2025 года доля компьютеров АСУ ТП, на которых были заблокированы вредоносные объекты, составила 21,9%, что указывает на относительную стабильность показателя по сравнению с концом 2024 года. Ко второму кварталу она снизилась до 20,5%, а в третьем квартале показатель снизился приблизительно до 20%. Снижение на 2 процентных пункта скорее отражает постепенное повышение эффективности защитных мер, чем изменение поведения атакующих, которые продолжают адаптировать свои тактики и инструменты.

Такое снижение может быть связано с постепенным развитием защитных механизмов, хотя эта тенденция остается умеренной. Даже при уровне 20% это означает, что каждый пятый компьютер АСУ ТП ежеквартально сталкивается с заблокированной угрозой, что подчеркивает повышенный профиль риска OT-сред по сравнению с традиционными ИТ-инфраструктурами. Следует также отметить, что снижение распределено неравномерно – в некоторых регионах доля атакованных компьютеров АСУ ТП в течение года, напротив, демонстрировала рост.

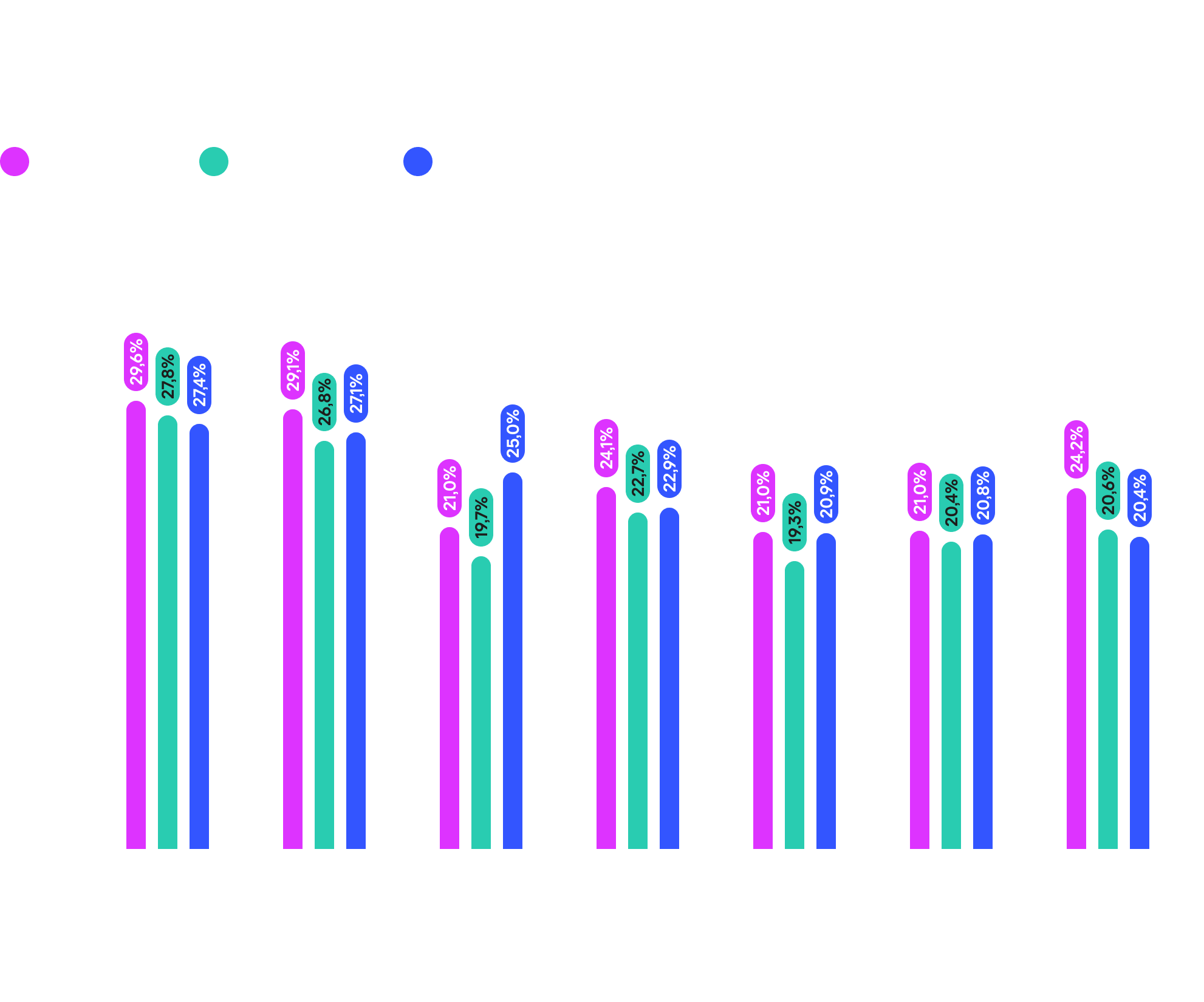

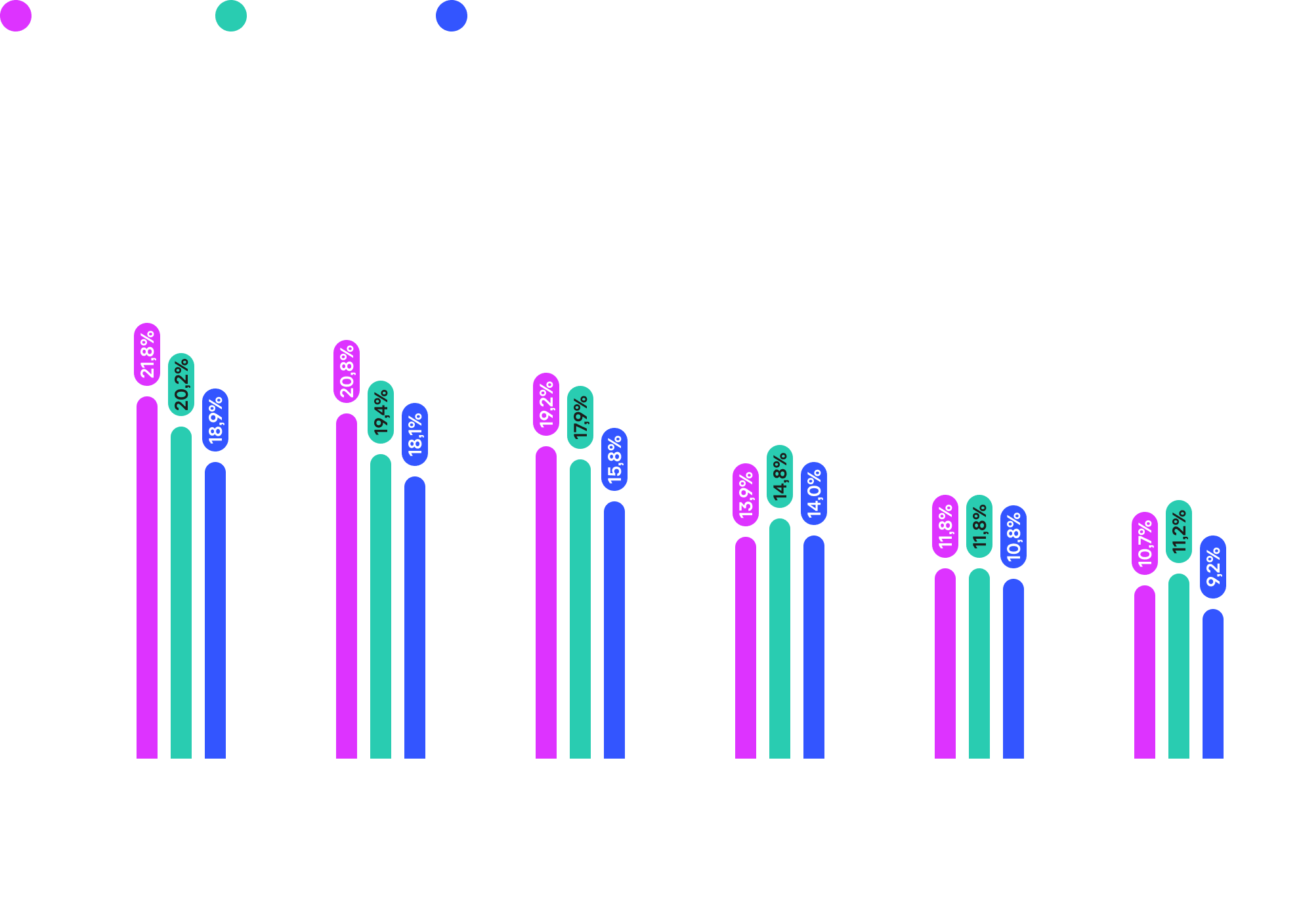

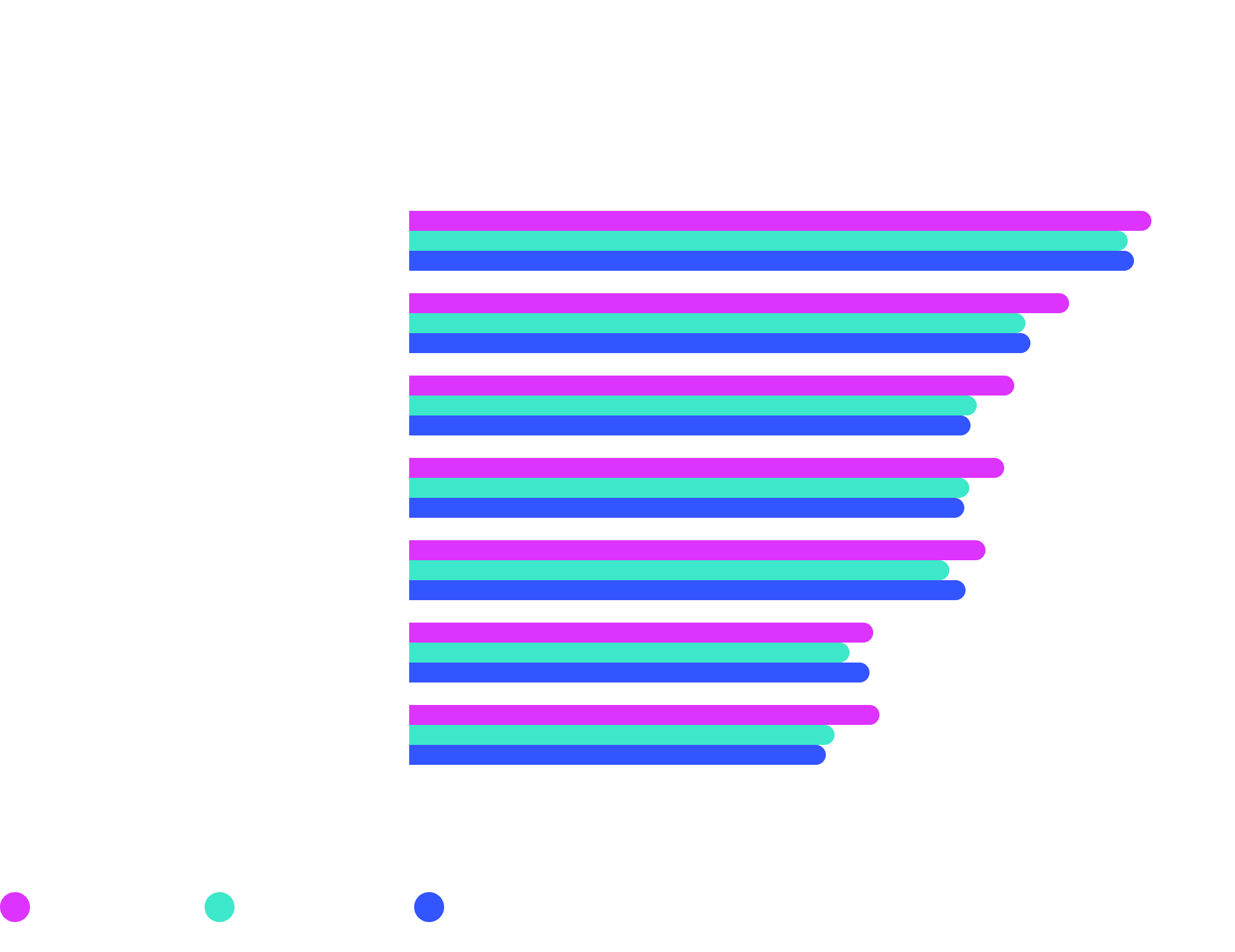

Африка, Юго-Восточная Азия, Восточная Азия, Ближний Восток и Южная Азия входят в топ-5 регионов по доле компьютеров АСУ ТП, на которых были зафиксированы попытки заражения. В Африке, Юго-Восточной Азии, на Ближнем Востоке, в Центральной Азии, Южной, Западной и Восточной Европе доля атакованных компьютеров АСУ ТП увеличилась в период с 1 по 3 квартал 2025 года.

Исследуемые отрасли

Биометрические системы заняли первое место среди отраслей и типов OT-инфраструктур по доле компьютеров АСУ, на которых были заблокированы вредоносные объекты (27,4%). Далее следуют автоматизация зданий (23,5%), электроэнергетика (21,43%), строительство (21,1%), инжиниринг и интеграторы АСУ (21,2%), производство (17,3%) и нефтегазовая отрасль (15,8%).

Основные тенденции кибератак на промышленные организации в 2025 году

Эксплуатация цепочки поставок и сети доверенных партнеров

Злоумышленники все чаще используют доверенные отношения между организациями, включая подрядчиков и

поставщиков, для получения первоначального доступа к инфраструктуре жертвы. Такая эксплуатация нередко

имеет не только социальную, но и техническую составляющую, включая использование дополнительных каналов

связи, которые могут обходить традиционные средства защиты периметра или обладать более низким уровнем

защищенности.

Кроме того, у одной из сторон часто отсутствует возможность полностью проверить состояние информационной безопасности

технологических компонентов, предоставляемых партнером.

- Атаки через уязвимости у доверенных поставщиков остаются одним из ключевых рисков, особенно когда речь идет о локальных поставщиках продуктов, чьи процессы информационной безопасности могут быть менее зрелыми, чем у крупных международных разработчиков.

- Отдельную категорию составляют атаки через поставщиков критически важных услуг, включая телекоммуникационные компании. В таких сценариях злоумышленники стремятся сначала скомпрометировать сетевую инфраструктуру провайдера, включая ядро сети или пограничные маршрутизаторы. После этого скомпрометированные устройства и доверенные сетевые соединения используются для проникновения в инфраструктуру клиентских организаций.

Атаки с использованием искусственного интеллекта

Искусственный интеллект все активнее используется в атаках на промышленные организации:

- «Как абстракция»

При атаках на ближневосточные организации злоумышленники в отдельных случаях распространяли вредоносный загрузчик под видом клиента ChatGPT, который использовался для доставки бэкдора PipeMagic. - «По прямому назначению»

Операторы платформы GLOBAL GROUP ransomware разработали автоматизированную систему для ведения переговоров о платеже выкупа, использующую чат-ботов на базе искусственного интеллекта, чтобы не тратить время на обучение сотрудников английскому языку. - «Объединение различных подходов к использованию ИИ»

Группа EvilAl маскировала вредоносные программы под инструменты повышения производительности на базе ИИ, а также частично разрабатывали вредоносный код с использованием LLM, чтобы усложнить обнаружение. - «Передача реализации атаки агентам ИИ»

Происходят атаки с использованием ИИ-агентов, в которых операторы участвуют преимущественно на этапах планирования, таргетирования и контроля.

Атаки на сетевое оборудование OT, подключенное к интернету

Многие промышленные объекты, особенно удаленные производственные площадки, фактически подключены к

интернету через специализированные межсетевые экраны, предназначенные в первую очередь для сегментации IT-

и технологических сетей.

Однако такие решения не всегда проектировались для противодействия широкому спектру интернет-угроз, что делает

сетевое оборудование и сервисы удаленного доступа потенциальными точками первоначального проникновения злоумышленников.

Заметные региональные случаи атак (расследованные «Лабораторией Касперского» или из открытых источников)

Злоумышленники использовали фишинговые письма и эксплуатировали уязвимые веб-приложения для развертывания веб-оболочки Godzilla (инструмент удаленного доступа), а также бэкдоров VARGEIT и COBEACON для проведения разведки и эксфильтрации данных. Вредоносное ПО использовало несколько каналов, включая HTTP и Outlook, для выполнения команд и распространения по сети. Эта кампания, продолжавшаяся с середины 2024 года, привела к компрометации ключевых промышленных операций и позволила злоумышленникам вести длительный шпионаж в регионе.

Атаки были направлены на VPN-шлюзы Junos OS в организациях из отраслей полупроводниковой

промышленности, энергетики, производства, тяжелого машиностроения, строительства, биоинженерии и ИТ.

Бэкдор постоянно отслеживал наличие так называемого «магического пакета» в TCP-трафике перед запуском обратной

оболочки. J-magic представляет собой модифицированную версию экспериментального бэкдора cd00r, доступного

в открытом доступе. Согласно телеметрическим данным, примерно половина атакованных устройств, вероятно,

была настроена в качестве VPN-шлюзов организаций. Этот кейс подчеркивает важность анализа уязвимостей и

процессов управления уязвимостями для пограничного сетевого оборудования промышленных предприятий.

В результате атаки были скомпрометированы как минимум 65 серверов Windows, принадлежащих организациям из образовательного, медицинского, страхового, транспортного, розничного и ИТ-секторов в нескольких странах. Злоумышленники подписывали часть вредоносных программ сертификатом подписи кода, выданным центром сертификации TrustAsia RSA Code Signing CA G3 разработчику Shenzhen Diyuan Technology Co., Ltd.

Злоумышленники использовали три различных способа доставки вредоносного ПО, каждый из которых

иллюстрирует конкретную проблему безопасности в IT- и OT-средах.

Использовались: загрузчик, замаскированный под клиент ChatGPT; загрузчик Microsoft Help Index File, который

вместо чтения данных контейнера .mshi содержал код на C#, расшифровывающий и выполняющий шелл-код; техника

перехвата DLL (DLL hijacking), позволяющая выполнить вредоносную библиотеку в контексте легитимного процесса

обновления Google Chrome.

В рамках кампании злоумышленники распространяли фишинговые письма, содержащие троян FatalRAT.

Вредоносная нагрузка доставлялась с использованием техники DLL sideloading (подгрузка вредоносных

библиотек), а также многоэтапной загрузки из облачных сервисов. Это позволяло регистрировать нажатия

клавиш и выполнять сканирование сети. Кампания была направлена на правительственные и промышленные

организации, особенно в следующих секторах: производство, строительство, информационные технологии,

телекоммуникации, здравоохранение, энергетика, логистика и транспорт. Атаки затронули организации в

Тайване, Малайзии, Китае, Японии, Таиланде, Южной Корее, Сингапуре, Вьетнаме, Гонконге и на

Филиппинах.

Использованные приманки указывают на то, что фишинговая кампания была ориентирована на китайскоязычных пользователей.

Для международных компаний это означает необходимость учитывать не только культурные различия, но и угрозы,

характерные для стран происхождения сотрудников.

Группа Lazarus эксплуатировала уязвимости нулевого дня в программном обеспечении Cross Ex и Innorix Agent, используя атаки типа watering hole (компрометация доверенных веб-ресурсов). Для проведения разведки злоумышленники разворачивали вредоносные программы ThreatNeedle, SIGNBT и COPPERHEDGE. Как минимум шесть организаций были скомпрометированы. Используемые вредоносные нагрузки способствовали компрометации систем и привели к значительной эксфильтрации данных в высокотехнологичных промышленных цепочках поставок.

Программа-вымогатель Qilin более чем на 10 часов нарушила работу табло информации о рейсах, киосков регистрации, систем обработки багажа. В ходе атаки злоумышленники также эксфильтрировали около 2 ТБ данных. Хотя основные функции аэропорта были быстро восстановлены, инцидент выявил уязвимости систем промышленной автоматизации, используемых в авиационной логистике.

Целями атак стали организации из следующих отраслей: государственный сектор, энергетика, нефтегазовая

промышленность, судоходство, телекоммуникации, производство. Были атакованы как организации на Ближнем

Востоке, так и в Центральной и Южной Азии, в Европе.

Сложные методы кражи аутентификационных данных подчеркивают необходимость для промышленных организаций регулярно

проверять свой периметр на наличие признаков компрометации, например, проверять, не модифицированы ли страницы

входа вредоносными имплантами, контролировать, что управление DNS-зоной компании остается исключительно

у самой организации.

Атаки были направлены на организации авиационной отрасли. В почтовых кампаниях использовались скомпрометированные учетные записи. Вложения маскировались с помощью методов обфускации. Для доставки бэкдора Sosano Go применялись polyglot-файлы PDF/HTA (файлы двойного формата), вложения PDF/ZIP. Бэкдор использовался для сбора и эксфильтрации данных. Инциденты привели к компрометации промышленных систем, связанных с авиационной отраслью, что потенциально могло привести к нарушениям работы.

Проиранские акторы получили первоначальный доступ с использованием украденных учетных данных SSL-VPN. После этого злоумышленники размещали веб-оболочки и разворачивали инструменты Havoc, HanifNet, HXLibrary, NeoExpressRAT, MeshCentral Agent для выполнения бокового перемещения внутри сети. Основной целью было проникновение в OT-сети (системы физического управления). Злоумышленникам удалось закрепиться в ограниченных сегментах инфраструктуры. Хотя полной компрометации OT-сред не произошло, эксфильтрация данных и закрепление в инфраструктуре создавали угрозу стабильности производственных процессов.

Программа-вымогатель Safepay вызвала остановку операционной деятельности копмании Eu-Rec, утечку около 200 персональных записей и последующую подачу заявления о банкротстве. Несмотря на финансовый крах, работа Eu-Rec продолжалась. Этот случай демонстрирует, как атаки программ-вымогателей могут приводить к фактическому краху бизнеса в промышленных организациях с ограниченными ресурсами.

Злоумышленники удаленно открыли водяной клапан плотины на максимальную мощность на четыре часа, используя слабый пароль, который был установлен по умолчанию на веб-панели управления. Это киберфизическое воздействие — цифровое управление физическими механизмами — привело к временной неработоспособности системы управления. Экологический ущерб оказался минимальным из-за низкого уровня воды. Инцидент выявил прямые уязвимости интерфейса системы промышленной автоматизации и показал, что компрометация возможна даже без физического доступа к объекту.

Польские официальные лица подтвердили порталу Onet.pl, что 13 августа произошла атака на инфраструктуру водоснабжения и канализации крупного города. Атака могла оставить город без водоснабжения, однако ее удалось предотвратить. Ответственные службы обнаружили атаку в последний момент и смогли оперативно остановить развитие инцидента.

Завод компании в Хейлвуде (Мерсисайд) остановил работу 1 сентября более чем на месяц. Производство было восстановлено только к 8 октября. Длительная остановка затронула цепочку поставок компании. Несколько небольших поставщиков оказались на грани банкротства из-за продолжительного простоя и были вынуждены приостановить собственные операции и отправить сотрудников в отпуск. Ответственность за атаку взяла на себя группа Scattered Lapsus$ Hunters. По их заявлениям, первоначальный доступ был получен через уязвимость в платформе SAP NetWeaver (CVE-2025-31 324), что подчеркивает высокую зависимость промышленных организаций от уровня кибербезопасности доверенных партнеров и поставщиков сервисов.

Атака программы-вымогателя нарушила работу нескольких крупных европейских аэропортов, включая аэропорты в Лондоне, Берлине, Брюсселе и Дублине. Целью атаки стало программное обеспечение ARINC cMUSE для автоматической регистрации и посадки на рейс, разработанное компанией Collins Aerospace. Авиакомпаниям пришлось перейти на ручные процедуры регистрации и посадки пассажиров, что привело к задержкам и отменам рейсов. Агентство Европейского союза по кибербезопасности (ENISA) подтвердило, что инцидент был вызван атакой программы-вымогателя. Хотя системы впоследствии были восстановлены, инцидент наглядно продемонстрировал риски атак на цепочки поставок в транспортной и авиационной отрасли.

Атака привела к нарушениям работы ИТ-систем авиакомпании. В результате были отменены рейсы, а пассажиров предупредили о возможных перебоях в обслуживании. По имеющейся информации, атака могла стать результатом длительной операции, в ходе которой злоумышленники проникли в сеть компании, уничтожили часть серверов и получили контроль над рабочими компьютерами сотрудников.

Атакующие заразили системы известных российских организаций через файлы обновления программного обеспечения ViPNet. Использовался универсальный бэкдор, позволяющий злоумышленнику похищать файлы с зараженных систем и загружать дополнительные вредоносные компоненты. Этот случай демонстрирует высокие риски атак на цепочку поставок даже при использовании решений доверенных поставщиков средств информационной безопасности.

Злоумышленники использовали целевые фишинговые письма с архивами, защищенными паролем, и самораспаковывающимися установщиками. В атаках применялись AnyDesk, Blat (для эксфильтрации данных), XMRig (майнер криптовалют). При этом вредоносные страницы маскировались под веб-ресурсы mail.ru. Было скомпрометировано более ста целей, преимущественно промышленные организации, связанные с инженерными школами. Целью злоумышленников была кража проектной документации и различных типов CAD/CAM-проектов. Данные, полученные в ходе проектов по реагированию на инциденты, позволяют предположить, что за этой кампанией технологического шпионажа, затронувшей десятки промышленных предприятий, может стоять один злоумышленник.

Прогнозы на 2026 год

Инциденты, провоцирующие серьезные сбои в глобальной логистике и международных производственных цепочках, особенно в

- энергетическом секторе,

- высокотехнологичном секторе.

Больше инцидентов, затрагивающих неклассические цели в OT-средах.

- Интеллектуальные транспортные системы — суда, поезда, общественный транспорт, автомобили и спецтехника становятся все более привлекательной целью для атакующих, поскольку меры кибербезопасности в этих системах часто внедрялись значительно позже, чем в традиционных IT-инфраструктурах.

- Умные здания — по аналогичной причине остаются уязвимыми для кибератак.

- Спутниковые коммуникационные системы также могут стать объектом атак в связи с растущей зависимостью промышленности от космической инфраструктуры связи.

APT-группы, хактивисты и операторы программ-вымогателей могут постепенно смещать фокус атак с Европы и США на Азию, Америку и Латинскую Америку вслед за геополитическими и макроэкономическими изменениями.

Все больше атак будут учитывать региональные особенности технологической инфраструктуры.

Это включает:

- атаки на локальных поставщиков и их технологические решения,

- использование социальной инженерии, адаптированной к локальному контексту.

Более активное вовлечение искусственного интеллекта в атаки.

- Атаки на основе ИИ-агентов могут стать обычной практикой.

- Также возможно появление полуавтономных систем управления вредоносными кампаниями, способных существенно снизить порог входа для проведения как массовых, так и целевых атак.

Промышленные организации сталкиваются с ситуацией, в которой атаки происходят быстрее, становятся ассиметричными и более сложными, чем когда-либо прежде. Только в этом году мы расследовали такие кампании, как SalmonSlalom, нацеленные на компании из отраслей производства, телекоммуникаций и логистики с использованием продвинутых фишинговых атак и техники DLL sideloading, а также шпионскую операцию Librarian Ghouls, в рамках которой были скомпрометированы инженерные школы и среды промышленного проектирования. Эти атаки показывают, что под угрозой находятся как международные цепочки поставок, так и локальные технологические экосистемы. В таких условиях каждой промышленной организации следует исходить из того, что она уже является потенциальной целью атаки, и выстраивать свою стратегию защиты соответствующим образом.

Евгений Гончаров

Руководитель Kaspersky ICS CERT

Рекомендации

Чтобы обеспечить защиту компьютеров OT-среды от различных угроз, эксперты «Лаборатории Касперского» рекомендуют:

- Регулярно проводить оценки безопасности OT-систем для выявления и устранения потенциальных проблем.

- Организовать непрерывную оценку и приоритизацию уязвимостей как основу эффективного процесса управления уязвимостями. Специализированные решения, такие как Kaspersky Industrial CyberSecurity, могут стать эффективным инструментом и источником уникальной практической информации об угрозах, которая не полностью доступна в открытых источниках.

- Своевременно обновлять ключевые компоненты OT-сети предприятия. Установка исправлений безопасности и патчей, либо внедрение компенсирующих мер, как только это становится технически возможным, имеет критическое значение для предотвращения серьезных инцидентов, которые могут привести к многомиллионным потерям из-за остановки производственных процессов.

- Повышать готовность к новым и сложным вредоносным техникам, развивая и укрепляя навыки команд в области предотвращения, обнаружения и реагирования на инциденты. Специализированные тренинги по безопасности OT для сотрудников ИБ-подразделений и персонала OT являются одной из ключевых мер для достижения этой цели.

9 дек. 2025

9 дек. 2025  ВРЕМЯ ЧТЕНИЯ: 10 МИН

ВРЕМЯ ЧТЕНИЯ: 10 МИН