«Лаборатория Касперского» публикует Kaspersky Security Bulletin 2025 – серию обзоров, в которых мы рассказываем об основных тенденциях прошлого года в сфере кибербезопасности и даем прогнозы на следующий год. В первом выпуске проанализировали резонансные кибератаки, ключевые тенденции и развивающиеся угрозы для финансового сектора. В этом году ландшафт киберугроз продолжал эволюционировать и финансовым организациям пришлось столкнуться с распространением вредоносного ПО через мессенджеры, атаками с применением ИИ, компрометацией цепочек поставок и NFC-мошенничеством.

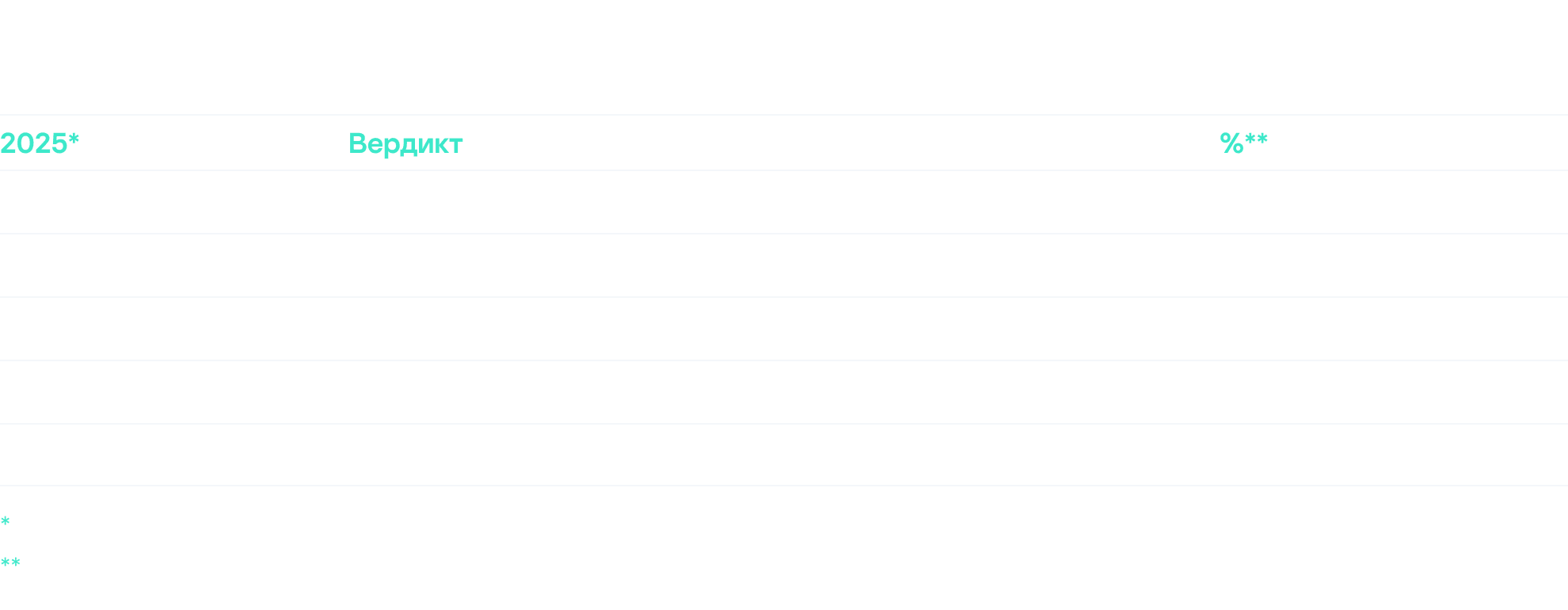

Кибербезопасность финансового сектора: глобальные цифры 2025 года

8.15% пользователей из финансового сектора столкнулись с онлайн-угрозами*

15.81% пользователей из финансового сектора столкнулись с угрозами на устройствах*

12.8% финансовых компаний, ориентированных на корпоративных клиентов, столкнулись с программами-вымогателями (по данным KSN)*

35.7% составил рост числа уникальных пользователей финансовых сервисов, столкнувшихся с программами-вымогателями в 2025 году, относительно 2023 года (сравнивались периоды с ноября 2024 г. по октябрь 2025 г. и с ноября 2022 г. по октябрь 2023 г.)

1,338,357 атак банковских троянцев было обнаружено*

*За период с ноября 2024 г. по октябрь 2025 г.

Финансовый сектор: ключевые тенденции и инциденты кибербезопасности в 2025 году

Масштабные атаки на цепочки поставок. Финансовый сектор столкнулся с серией значимых атак на цепочки поставок, в ходе которых злоумышленники взламывают системы поставщиков ПО, чтобы добраться до своей основной цели. Инциденты наглядно продемонстрировали, как после эксплуатации уязвимостей в системах вендоров угрозы проникают в национальные платежные инфраструктуры и добираются даже до центральных систем.

Организованная преступность в киберпространстве. Организованные преступные группы выстраивают многоэтапные, тщательно скоординированные атаки с использованием как физических, так и цифровых методов. Финансовые организации столкнулись с атаками, в которых злоумышленники использовали сразу несколько методов, – социальную инженерию, манипуляции с участием инсайдера и эксплуатацию технических уязвимостей.

Резервные счета Центрального банка Бразилии были скомпрометированы через посредника. Предположительно, сотрудник продал свои учетные данные за 2000 долларов – так преступники получили доступ к платежной экосистеме PIX, повысили свои привилегии в ней и провели три скоординированные атаки: в июле – на C&M Software (украдено 148 млн долларов), в сентябре – на Banco Triângulo и E2 Pay (5 млн долларов), а также в октябре – на FictorPay (5 млн долларов).

Старые угрозы – новые каналы. Если раньше основным каналом для фишинговых атак служила электронная почта, то теперь киберпреступники все чаще распространяют вредоносное ПО через популярные мессенджеры. Они адаптируют банковские троянцы к социальным сетям, что позволяет проводить масштабные атаки.

ИИ – новые возможности для вредоносного ПО. В этом году во вредоносных программах появилось множество новых функций на базе ИИ, например автоматизированное распространение и возможности обхода защиты, которые делают атаки стремительнее и увеличивают охват целей. Автоматизация на базе ИИ также сокращает сроки разработки и развертывания нового вредоносного ПО.

Кампания по внедрению троянца Maverick одной из первых продемонстрировала этот тренд. Через WhatsApp распространялись ZIP-архивы и LNK-файлы с вредоносной программой, – код которой имел сходства с известным троянцем Coyote, но был переписан с помощью ИИ. Зараженные устройства автоматически рассылали программу по списку контактов, – это помогало ей распространяться быстрее. В октябре-ноябре 2025 г. решения «Лаборатории Касперского» заблокировали более 81 000 попыток запуска этого вредоносного ПО по всему миру.

Атаки на мобильные банковские приложения и NFC-мошенничество. Речь о вредоносном ПО для Android, которое использует техники автоматизации денежных переводов, автоматически проводит мошеннические транзакции. Такое ПО незаметно для пользователя менет получателя или сумму платежа в режиме реального времени. Атаки через NFC – новый популярный вид мошенничества, позволяющий красть средства со счетов жертв как в физической среде, например в многолюдных местах, так и в цифровой – с помощью социальной инженерии или поддельных банковских приложений, практически неотличимых от подлинных.

SuperCard X – вредоносное ПО, которое используется для проведения NFC-атак с ретрансляцией и включает два приложения. Одно из них устанавливается на устройство жертвы, а второе – на устройство злоумышленника. С помощью голосового или SMS-фишинга мошенники убеждают пользователя установить на устройство считывающее приложение, которое собирает данные банковских карт, – это позволяет злоумышленникам проводить несанкционированные транзакции. С августа 2024 г. по октябрь 2025 г. было заблокировано более 60 000 различных NFC-атак на Android-устройства, в том числе с использованием SuperCard X. Еще один пример – группа FunkSec, которая использует написанное на Rust вредоносное ПО с ИИ-компонентами для эксфильтрации и шифрования данных. Оно способно отключать десятки процессов, удалять свои следы, проводить DDoS-атаки и генерировать пароли.

Инфраструктура командных серверов на базе блокчейна. Злоумышленники все чаще встраивают вредоносные команды для кражи криптовалюты в смарт-контракты на децентрализованных блокчейн-платформах. Этот подход обеспечивает устойчивое функционирование инфраструктуры и существенно затрудняет ее уничтожение, позволяя злоумышленникам сохранять полный контроль над командными операциями даже в случае отключения традиционных серверов, что говорит о более высоком уровне устойчивости киберугроз.

Атаки программ-вымогателей. В этом году вымогательское ПО активно использовалось для атак на финансовые организации в большинстве регионов мира. Такие атаки фиксировались у 12,8% финансовых компаний, ориентированных на корпоративных клиентов, при этом в Африке были затронуты 12,9% таких компаний, в Латинской Америке – 12,6%, в России и СНГ – 9,4% (по данным KSN за период с ноября 2024 г. по октябрь 2025 г.).

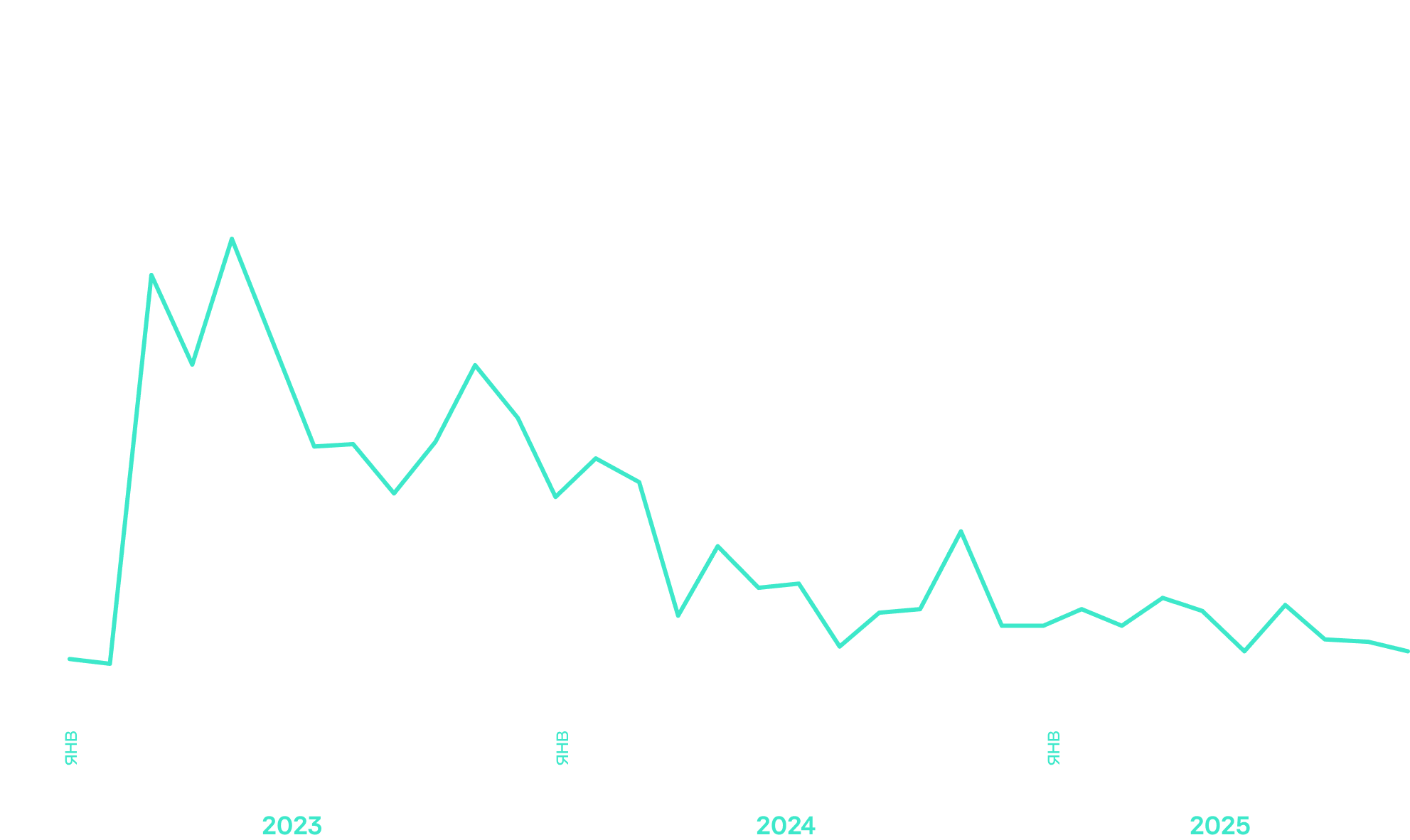

Исчезновение некоторых семейств вредоносного ПО. Некоторые семейства вредоносного ПО могут исчезнуть из ландшафта угроз, поскольку их активность напрямую зависит от деятельности их операторов.

В 2025 году ландшафт финансовых угроз очень изменился – злоумышленники используют более сложные техники и атакуют как бизнес, так и отдельных пользователей. Преступные группы все чаще комбинируют разные методы, чтобы масштабировать операции, – например, доступ инсайдера к инфраструктуре, ИИ и блокчейн. В таких условиях недостаточно просто обеспечивать безопасность систем – организациям также важно не допустить, чтобы слабым местом в защите стали сотрудники.

Фабио Ассолини

Руководитель Kaspersky GReAT (Глобального центра исследования и анализа угроз) в Южной Америке и Европе.

Прогнозы: финансовые киберугрозы в 2026 году

Банковские троянцы будут адаптироваться к распространению через WhatsApp. Киберпреступные группы будут переписывать код банковских троянцев, чтобы распространять их через мессенджеры, например WhatsApp, для масштабирования атак на частные компании и государственные учреждения, которые продолжают пользоваться онлайн-банками с компьютера. Именно в таких средах банковские троянцы для Windows наиболее активны.

Генераторы дипфейков и другие ИИ-сервисы станут популярным инструментом социальной инженерии. Ожидается, что рынок сервисов по созданию реалистичных дипфейков и прочих средств на базе ИИ для вредоносных кампаний продолжит расти. Мошенники будут осваивать новые схемы обмана в сфере трудоустройства, – это приведет к росту спроса на инструменты для обхода подтверждения личности.

Появятся региональные стилеры данных. Lumma, Redline и другие стилеры до сих пор популярны среди киберпреступников. При этом мы ожидаем, что появятся новые стилеры, которые будут действовать в отдельных странах или регионах по модели MaaS (вредоносное ПО как услуга).

Число NFC-атак возрастет. NFC является ключевой технологией бесконтактной оплаты, поэтому существует высокая вероятность, что появится еще больше инструментов и вредоносного ПО для перехвата всех видов платежей по NFC, и число самих атак возрастет.

Появится больше вредоносных ИИ-агентов. Вредоносные ИИ-агенты способны динамически менять свое поведение при исполнении команд. Традиционные зловреды следуют заранее заданным инструкциям, в то время как ИИ-агенты могут самостоятельно проанализировать среду и свои возможности для атак на нее, при необходимости они могут мгновенно изменить тактику. Так, один образец вредоносной программы может вести себя по-разному – он может как внедряться, так и применяться для эксфильтрации данных и нарушения работы систем. Поведение зависит от развернутых средств защиты и обнаруженных программой уязвимостей.

Классическое мошенничество предстанет в новом облике. Мошенничество останется основной угрозой для пользователей, однако злоумышленники будут адаптировать свою тактику, переходя на новые сервисы и мессенджеры по мере роста их популярности.

Число новых устройств с предустановленными зловредами продолжит расти. В магазинах по-прежнему будут продаваться устройства, зараженные троянцами (такими как Triada); эта угроза продолжит развиваться. Как правило, такие троянцы обладают широкими возможностями (например, могут красть банковские данные пользователей), и распространяются разными способами – как через несертифицированные Android-смартфоны, так и через другие умные устройства, например телевизоры.

Рекомендации для компаний и пользователей

Чтобы оставаться в безопасности, следуйте советам экспертов «Лаборатории Касперского»:

- Скачивайте приложения только из официальных магазинов и проверяйте подлинность разработчика.

- Отключайте NFC, когда он не нужен. Используйте кошельки, которые блокируют несанкционированные подключения.

- Регулярно проверяйте учетные записи и операции, чтобы вовремя обнаружить подозрительную активность.

- Используйте Kaspersky Premium с функцией Защиты онлайн-платежей – это решение проверяет подлинность систем интернет-платежей и банковских сайтов.

Финансовым организациям рекомендуем внедрить экосистемный подход к кибербезопасности, направить его на скоординированную работу сотрудников, процессов и технологий.

- Шаг 1. Оцените состояние своей инфраструктуры, устраните уязвимости и рассмотрите возможность привлечения внешних специалистов, которые могут посмотреть на ваши системы непредвзято и выявить скрытые риски.

- Шаг 2. Разверните интегрированные платформы, которые способны отслеживать и контролировать все векторы атаки, оперативно обнаруживать угрозы на всех уровнях инфраструктуры и реагировать на них. Для этого подойдут решения из линейки продуктов Kaspersky Symphony – они обеспечивают защиту в режиме реального времени, позволяют отслеживать угрозы, повышают эффективность расследований и предлагают технологии EDR и XDR, которые легко адаптируются к потребностям любой компании, независимо от ее размера и сферы деятельности.

- Шаг 3. Получайте аналитические данные и актуальную информацию о ландшафте угроз с помощью сервисов Kaspersky Threat Intelligence и проводите регулярные тренинги по повышению осведомленности о киберугрозах, чтобы сформировать культуру безопасного поведения.

На нашем сайте вы можете узнать больше о нашем опыте работы в финансовом секторе и найти подходящие вам защитные решения.

13 нояб. 2025

13 нояб. 2025  ВРЕМЯ ЧТЕНИЯ: 10 МИН

ВРЕМЯ ЧТЕНИЯ: 10 МИН