В 2025 году решения «Лаборатории Касперского» обнаруживали в среднем 500 тысяч новых вредоносных файлов ежедневно. Это на 7% больше, чем в 2024 году. Что касается отдельных видов киберугроз, в России на 74% выросла доля детектирований шпионского ПО, на 72% – программ-стилеров, на 26% – бэкдоров.

500,000 вредоносных файлов в день в среднем обнаруживали решения «Лаборатории Касперского» в 2025 году

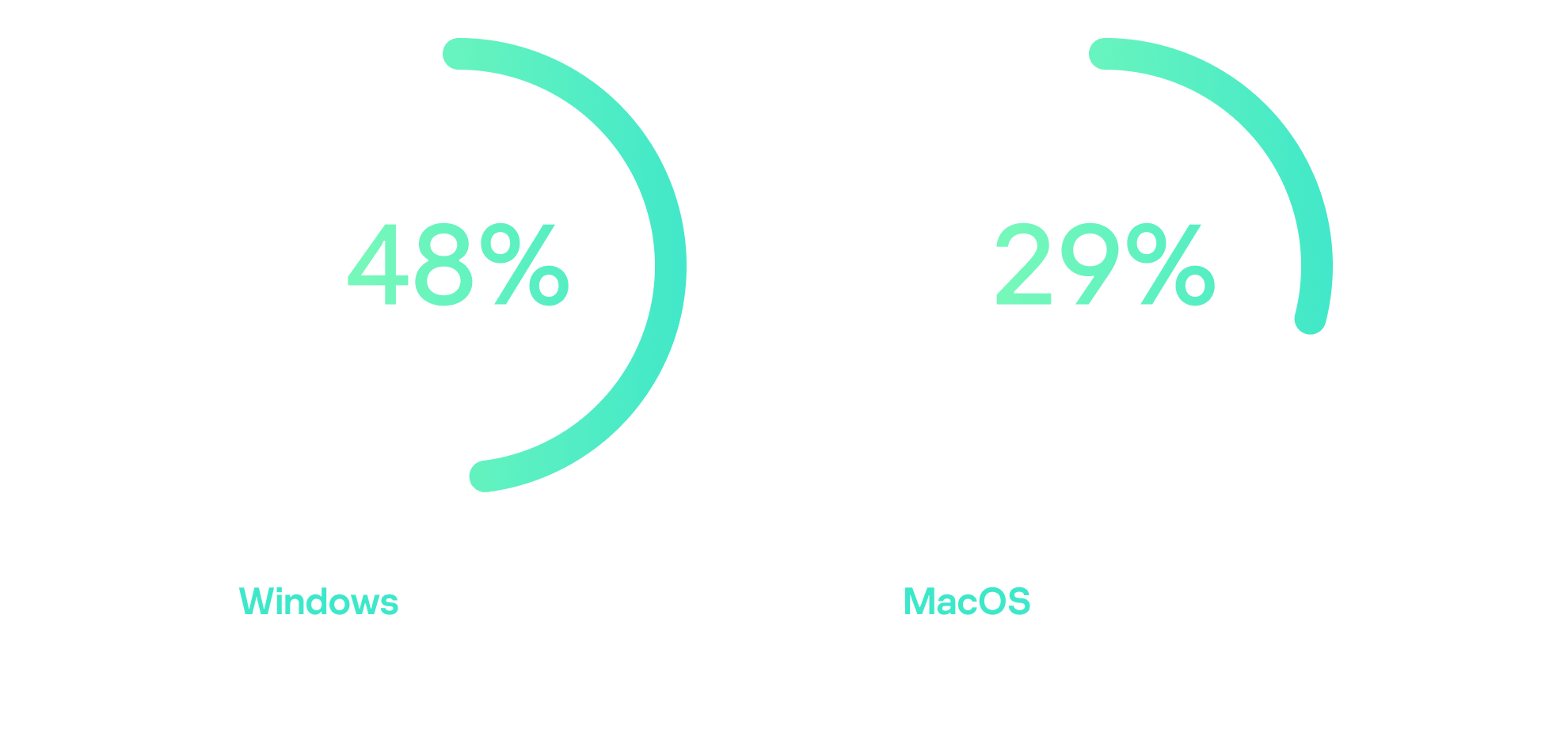

Основной мишенью злоумышленников остаётся Windows: 48% пользователей этой операционной системы по всему миру столкнулись с попытками атак различными киберугрозами. Для macOS эта доля составила 29%.

Веб-угрозы

Веб-угрозы, то есть вредоносное ПО, которое проникает на устройства через интернет, были обнаружены на устройствах 34% пользователей в России (27% – в мире). Веб-угрозы не ограничиваются онлайн-активностью, но на каком-либо этапе их проникновения на устройство так или иначе задействован интернет.

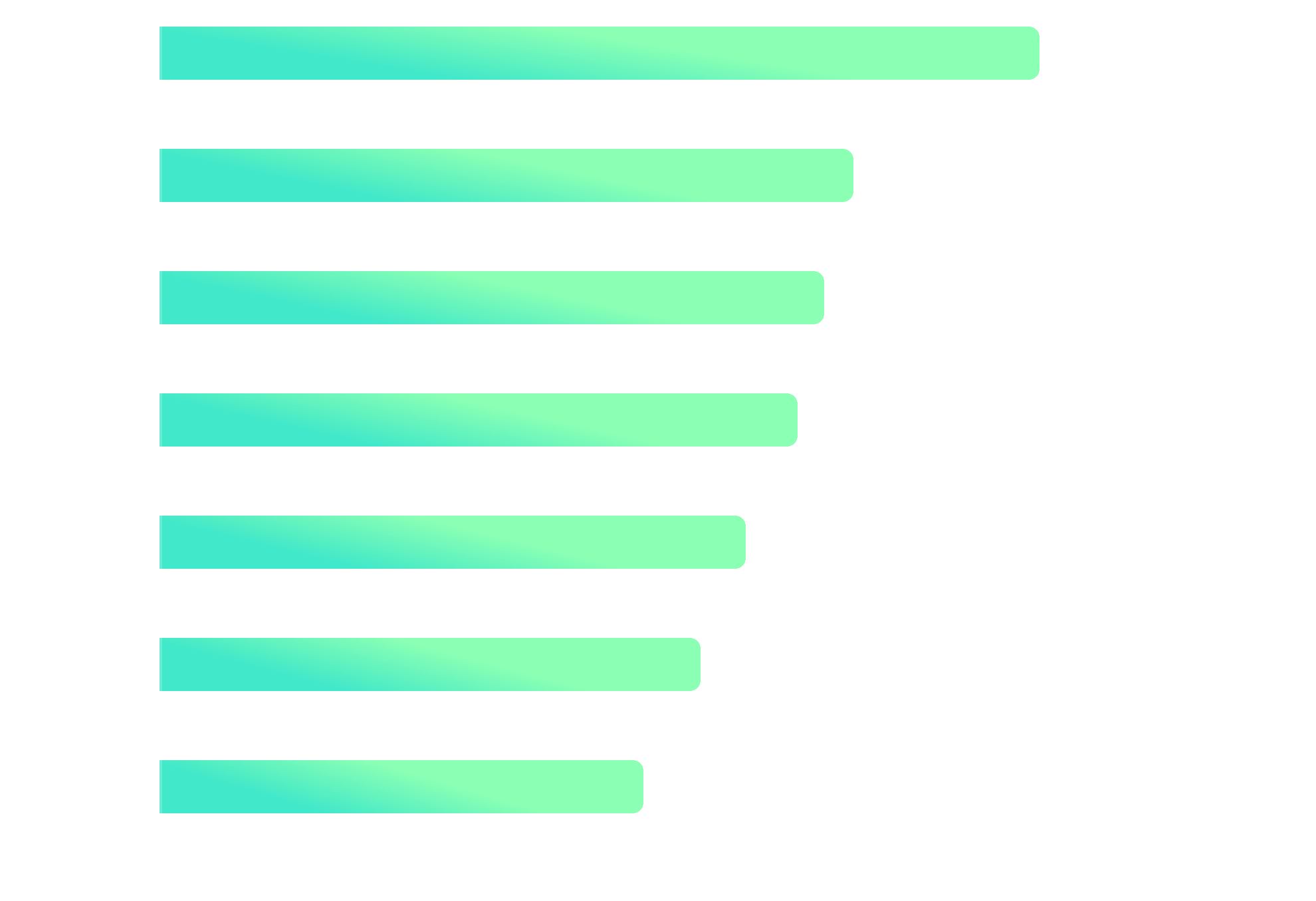

Угрозы на устройстве

С угрозами на устройстве (on-device threats) столкнулись 37% пользователей в России (33% – в мире). Речь идёт о вредоносном ПО, которое распространяется через съёмные USB-накопители, CD и DVD, либо которое изначально попадает на компьютер в завуалированном виде, например в составе файлов-установщиков и в зашифрованных файлах.

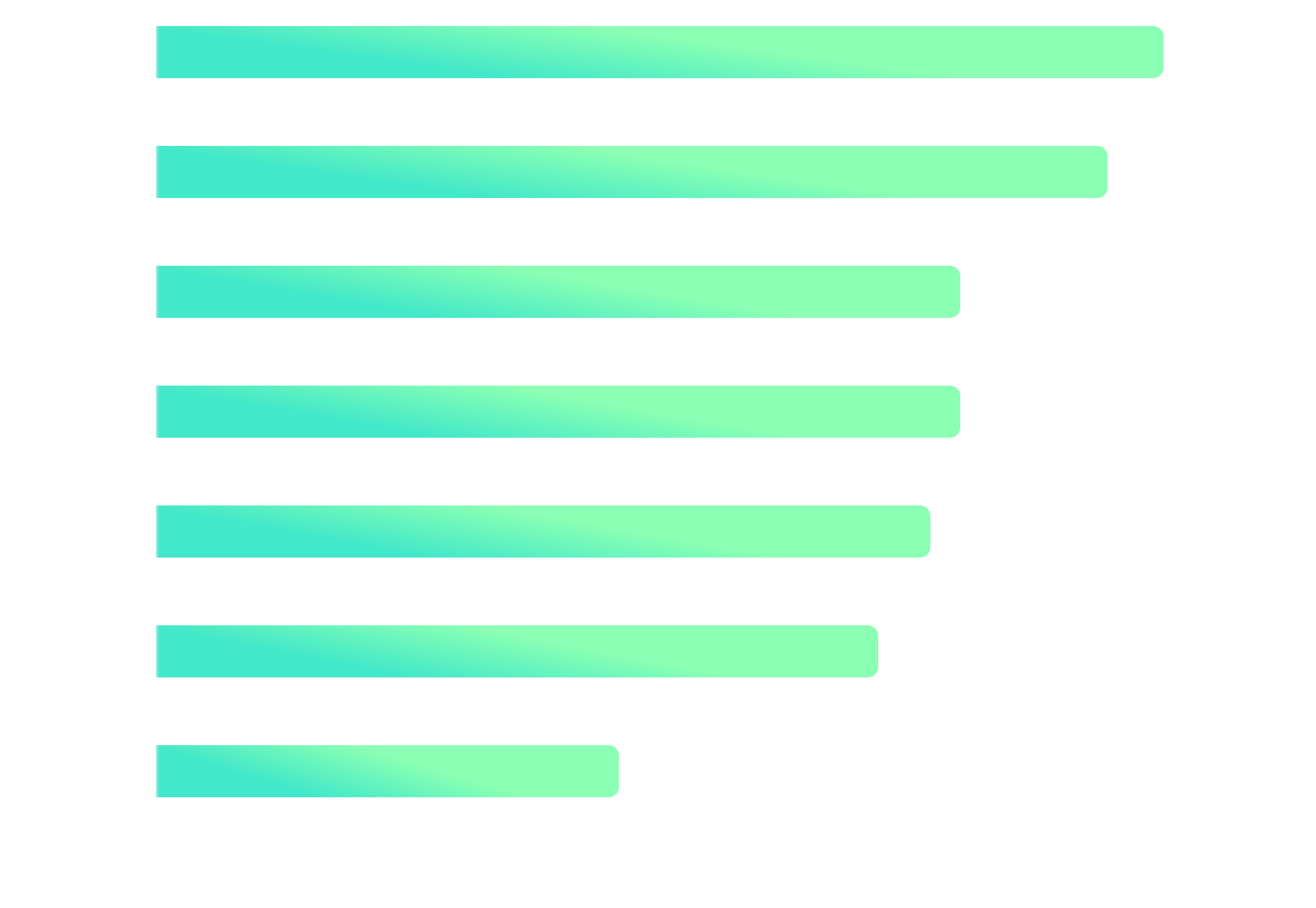

Обнаружения вредоносного ПО в мире, 2024-2025

24% рост атак бэкдоров

35% рост атак программ-стилеров

64% рост атак шпионского ПО

26% рост атак программ-стилеров

37% рост атак шпионского ПО

50% рост атак бэкдоров

5% рост атак эксплойтов

48% рост атак программ-стилеров

64% рост атак шпионского ПО

132% рост обнаружения программ-стилеров

32% рост атак шпионского ПО

2% рост атак бэкдоров

43% рост атак программ-стилеров

53% рост атак шпионского ПО

19% рост атак на устройствах

25% рост атак бэкдоров

10% рост атак эксплойтов

67% рост атак программ-стилеров

68% рост атак шпионского ПО

Заметное место в современном ландшафте киберугроз занимают всё более изощрённые атаки на организации и отдельных пользователей. Одним из наиболее значимых открытий, сделанных нами в этом году, стало обнаружение коммерческого шпионского ПО Dante в реальной вредоносной кампании – операции «Форумный тролль». В ней использовались уязвимости нулевого дня в браузерах Chrome и Firefox. Уязвимости по-прежнему остаются самым популярным способом проникновения злоумышленников в корпоративные сети, за ними следует использование украденных учётных данных – отсюда рост числа и программ для кражи паролей, и программ-шпионов, который мы наблюдаем в этом году. Также распространены атаки на цепочку поставок, в том числе атаки на ПО с открытым исходным кодом. В этом году количество таких атак значительно возросло, и мы даже увидели первый широко распространённый NPM-червь Shai-Hulud.

Александр Лискин

Руководитель управления исследования киберугроз в «Лаборатории Касперского»

Рекомендации

«Лаборатория Касперского» рекомендует пользователям соблюдать следующие правила кибербезопасности:

- не скачивать и не устанавливать приложения из ненадёжных источников;

- не переходить по ссылкам из сообщений от неизвестных отправителей или подозрительных рекламных объявлений;

- использовать сложные уникальные пароли: в них должны быть строчные и заглавные буквы, спецсимволы, цифры; хранить большое количество паролей удобно и безопасно в надёжных менеджерах паролей, например Kaspersky Password Manager;

- использовать двухфакторную аутентификацию везде, где это возможно;

- регулярно устанавливать обновления ПО, в них содержатся важные исправления с точки зрения безопасности;

- игнорировать предложения отключить защитное решение, например при установке какого-либо приложения;

- установить надёжное защитное решение, например Kaspersky Premium.

Организациям «Лаборатория Касперского» советует:

- регулярно обновлять ПО на всех корпоративных устройствах, чтобы избежать несанкционированного проникновения во внутреннюю сеть через уязвимости;

- не открывать службы удалённого рабочего стола (например, RDP) для публичных сетей, если это не является абсолютно необходимым, и всегда использовать для них надёжные пароли;

- использовать надёжные защитные решения, эффективность которых подтверждается независимыми исследованиями;

- использовать актуальные данные Threat intelligence, чтобы оставаться в курсе актуальных техник, тактик и процедур злоумышленников;

- регулярно создавать резервные копии корпоративных данных и хранить их так, чтобы в случае необходимости к ним можно было быстро получить доступ: резервные копии должны быть изолированы от сети.

2 дек. 2025

2 дек. 2025  ВРЕМЯ ЧТЕНИЯ: 10 МИН

ВРЕМЯ ЧТЕНИЯ: 10 МИН